お役立ちコラム

サプライチェーン攻撃とは?手口・国内事例と企業が取るべき対策

はじめに

自社のセキュリティだけを固めたとしても、取引先や委託先の弱点を突かれれば被害は防げません。サプライチェーン攻撃は、こうした企業間の「つながり」を逆手に取る手口であり、対策が不十分な1社の被害がグループ全体へ連鎖するリスクをはらんでいます。

実際に国内では、仕入先へのサイバー攻撃が大手製造業の全工場停止に発展した事例も起きています。本記事では、サプライチェーン攻撃の手口と国内事例を整理したうえで、企業が取るべき対策を解説します。

サプライチェーン攻撃の定義と背景

サプライチェーン攻撃の基本構造

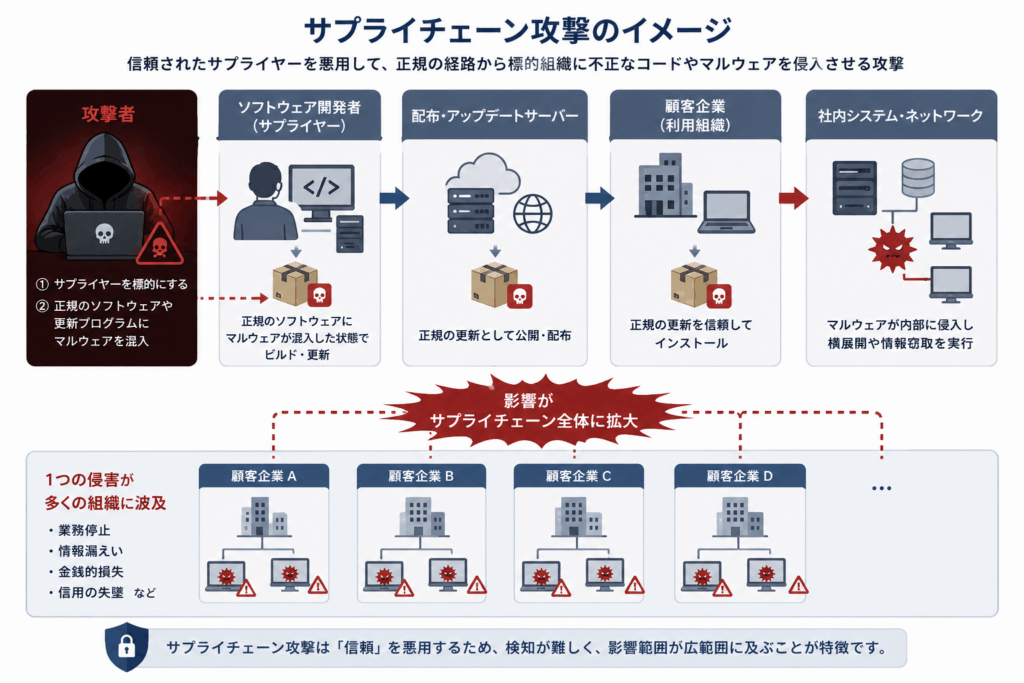

サプライチェーン攻撃とは、標的とする企業を直接ではなく、その取引先や委託先、あるいは利用しているソフトウェアの開発元などを経由して侵入するサイバー攻撃です。IPAによると、サプライチェーンとは、商品企画・開発・調達・製造・物流・販売といった一連のプロセスとそれに関わる組織・外部サービスのことです。さらに、ソフトウェア開発のライフサイクルに関わるライブラリやツール、開発者、インフラなどの要素とその要素間のつながりは「ソフトウェアサプライチェーン」と呼ばれています(参照*1)。

こうした広範な「つながり」のどこかにセキュリティの弱い箇所があれば、攻撃者はそこを突破口にできます。そして、セキュリティ対策が不十分な中小企業を攻撃対象としたサイバー攻撃の件数は近年増加していると指摘されています(参照*2)。自社だけを守る発想では防ぎきれない点が、この攻撃の構造的な特徴です。

情報セキュリティ10大脅威における位置づけ

IPAが毎年公表する「情報セキュリティ10大脅威」では、前年に起きた社会的影響の大きい事故や攻撃をもとに脅威候補を選定し、研究者や企業の実務担当者など約250名の選考会メンバーが審議・投票して、情報セキュリティにとっての大きなリスクをランキングにしています(参照*3)。

サプライチェーン攻撃は、組織向け脅威として複数年にわたり上位にランクインし続けています。これは、攻撃手法自体が高度化しているだけでなく、企業間のデジタル連携が深まるほど攻撃対象面が広がるという構造的な要因があるためです。企業のDXが加速する中、工場や発電所でもITとOT(制御技術)の相互接続によるスマート化が進んでおり、従来想定していなかった攻撃経路が生まれていると指摘されています(参照*4)。

主な攻撃手口と分類

取引先・委託先経由の侵入

最も典型的な手口は、標的とする企業よりもセキュリティが手薄な関連会社や業務委託先を攻撃し、そこを足がかりにする方法です。たとえば、、標的組織よりもセキュリティが脆弱な国内外の関連会社や業務委託先を攻撃し、攻撃された組織が保有する標的組織の秘密情報などを窃取するといった手口があります(参照*1)。

この手口が深刻なのは、被害が1社にとどまらない点です。IPAの2024年度の中小企業向け調査によると、サイバー攻撃や情報漏えいなどを経験した企業の約7割が「取引先や委託先にも影響が及んだ」と回答しています。決済代行会社・物流事業者・システムベンダーなどとの連携が密接な事業では、1社の被害が連鎖的に拡大する現象が起きやすいと指摘されています(参照*5)。自社の防御力だけでなく、取引先のセキュリティ水準が自社のリスクに直結する構造です。

ソフトウェアサプライチェーンの改ざん

2つ目の手口は、利用者の多いソフトウェアの開発元を攻撃し、製品そのものにマルウェア(悪意のあるプログラム)を仕込む方法です。たとえば、ソフトウェアを改ざんしてマルウェアを仕込み、インストールやアップデートの際にPCやサーバーを感染させる手口があります(参照*1)。

この手口は、正規のアップデートを通じてマルウェアが配布されるため、利用企業側が異変に気づきにくい点が厄介です。セキュリティ対策ソフトでも「正規の更新」と判定されてしまう場合があり、被害が発覚するまでに長期間を要するケースが少なくありません。ソフトウェアの調達元を信頼するだけでなく、納品物そのものを検証する仕組みが求められる背景には、こうした手口の存在があります。

MSP・資産管理ツールの悪用

3つ目の手口は、運用管理サービス事業者(Managed Service Provider:MSP)や資産管理ソフトウェアを悪用する方法です。資産管理ソフトウェアなどにマルウェアを仕込み、MSPを利用した顧客のPCやサーバーをマルウェアに感染させる手口などがあります(参照*1)。

MSPは多数の企業のIT環境を一括管理しているため、ここが侵害されると一度に大量の顧客企業へ攻撃を展開できます。攻撃者から見れば「1か所の侵入で大量のターゲットを得られる」効率の良い手口であり、取引先経由の侵入やソフトウェア改ざんとあわせて、サプライチェーン攻撃の3つの代表的な手口として整理できます。

国内企業の被害事例

小島プレス工業とトヨタ全工場停止

2022年、トヨタ自動車の主要仕入先である小島プレス工業がマルウェア被害を受けました。トヨタ自動車は、国内仕入先である小島プレス工業のシステム障害の影響を受け、2022年3月1日に国内全14工場28ラインの稼働を停止すると発表しました(参照*6)。

この停止により、自動車約1万3000台の生産遅れにつながったとされています。直接攻撃されたのは仕入先の1社ですが、部品供給の停止を通じて完成車メーカーの生産ライン全体が止まりました(参照*4)。サプライチェーン上の1社への侵害が、業界全体の生産活動に波及するリスクを企業経営者に突きつけた出来事です。

東海ソフト開発へのランサム攻撃

2025年11月、東海ソフト開発でランサムウェア(身代金要求型ウイルス)の被害が発生しました。同社に業務を委託していた複数の企業が保有する個人情報が漏えいし、その一部と思われる情報がダークウェブ(通常の検索では見つからない闇のWebサイト群)で公開されていたことがわかりました(参照*1)。

この事例は、委託先が攻撃されたことで委託元の個人情報が流出した典型的なサプライチェーン攻撃です。委託元企業にとっては、自社のシステムが直接攻撃されていなくても顧客への説明責任が生じます。警察庁によると、2025年上半期のランサムウェア被害報告件数は116件で、被害企業の内訳は大企業35件、中小企業77件、業種別では製造業が52件と最多でした(参照*7)。

ヤマハ発動機海外子会社への侵害

2023年11月、ヤマハ発動機はフィリピンの二輪車製造・販売子会社「ヤマハモーターフィリピン(YMPH)」が管理する一部のサーバーに対し、第三者による不正アクセスおよびランサムウェア攻撃を受けたと発表しました。YMPHが保有する社員情報の一部が流出していることが確認されています(参照*8)。

この事例は、海外子会社がサプライチェーン上の弱点になり得ることを示しています。親会社と海外拠点ではセキュリティの運用水準や現地のIT人材の確保状況が異なるケースがあり、攻撃者はそうした差を突いてきます。国内企業にとっては、国内の取引先だけでなく海外グループ会社を含めたサプライチェーン全体の防御を考える必要があります。

企業が取るべき対策

経営層の体制整備とCSIRT構築

サプライチェーン攻撃への対策は、現場のIT担当者だけでなく経営層が主導して体制を整えることが出発点になります。IPAは、経営者層が取り組むべき対策として以下の項目を挙げています(参照*1)。

- CISO(最高情報セキュリティ責任者)の配置

- CSIRT(シーサート、セキュリティ事故に対応する専門チーム)の構築

- 報告フォーマットの事前策定と有事の対応フローの確立

- 対応フローどおりに実施できるかの訓練

- 外部の協力依頼先の確保

- 社内規則の整備と予算の確保

- サイバー保険の検討

- 脅威インテリジェンス(攻撃の兆候に関する情報収集・分析活動)の推進

これらの対策は、攻撃を未然に防ぐだけでなく、被害が発生した際の初動を速めるためのものです。サプライチェーン攻撃では、関係企業への連絡や生産ラインの判断など、経営レベルの意思決定が短時間で求められます。体制が整っていなければ対応が遅れ、被害がさらに広がりかねません。

委託先管理と契約の見直し

サプライチェーン攻撃の対策として、委託先との間でセキュリティの責任範囲を明確にすることが欠かせません。IPAが実施した調査では、新たな脅威に対して文書で責任範囲を明確にできていない企業が多いことが判明しました。責任範囲を明確にできない理由として多かったのは、委託元の知識・スキル不足と、継続契約のため見直す機会がないことでした。責任範囲を明確にするには契約関連文書の見直しが委託元・委託先の双方にとって有効です(参照*9)。

IPAの「サイバーセキュリティ経営ガイドライン」実践のための指針では、委託すべき範囲の明確化とその管理、ITサービスの委託における対策を契約と第三者検証で担保すること、サプライチェーンで連携する各社が「自社ですべきこと」を実施する体制の構築など、対策が示されています(参照*10)。長期にわたり更新されていない委託契約がある場合は、セキュリティ要件を盛り込んだ見直しを検討すべきタイミングです。

SBOM導入と納品物の検証

ソフトウェアサプライチェーンの改ざんに備えるには、ソフトウェア部品表(Software Bill of Materials:SBOM)の導入が有効な手段の一つです。SBOMとは、ソフトウェアに含まれるすべての構成要素(ライブラリやモジュール)を一覧化した「部品表」のことで、どのバージョンのどの部品が使われているかを可視化します。

ソフトウェア開発のライフサイクルにはライブラリやツール、開発者、インフラなど多くの要素が関わっており、IPAはこれらをソフトウェアサプライチェーンと定義しています(参照*1)。SBOMを活用することで、納品されたソフトウェアに既知の脆弱性(セキュリティ上の欠陥)を持つ部品が含まれていないかを契約時点やアップデート時に確認できるようになります。

ただし、SBOMの作成・管理には専門知識が必要です。62.6%の中小企業が直近3年間でセキュリティ投資を行っていないという調査結果を踏まえると、導入にあたってはコストと運用負荷を考慮した段階的な取り組みが現実的です(参照*11)。

評価制度と業界横断の取り組み

経産省セキュリティ対策評価制度の概要

経済産業省は「サプライチェーン強化に向けたセキュリティ対策評価制度」を策定し、2025年4月に産業サイバーセキュリティ研究会から中間とりまとめを公表しました(参照*12)。この制度はサプライチェーン全体のセキュリティ対策水準の向上を目的としており、セキュリティ対策を可視化する仕組みです。具体的には、2社間の取引契約において発注元企業が委託先企業に適切な対策段階を提示し、その対策の実施状況を確認することを想定しています(参照*7)。

本格運用が始まれば、取引先から本制度に準拠した対策を求められる場面が増えると考えられるため、中小企業にとっては早期に評価取得へ向けた知識・体制・リソースの確保に着手することが取引関係の維持につながります。

業界ガイドラインと外部認証の活用

個別企業の取り組みだけでなく、業界単位での対策も進んでいます。IPAが実施した業界ヒアリング調査によると、調査した多くの業界でセキュリティガイドラインが策定されており、サプライチェーンに属するすべての企業に対して実施状況を把握する取り組みを行っています。さらに、業界内でサイバーセキュリティに取り組むワーキンググループを立ち上げ、各種ガイドラインやセキュリティ対策推進に役立つ啓発コンテンツを作成・共有する活動も行われています(参照*13)。

こうした業界横断の枠組みは、個社では手が回らない中小企業にとって対策の指針となります。自社が属する業界のガイドラインを確認し、外部認証や評価制度と組み合わせて活用することで、取引先に対してセキュリティ水準を客観的に示せるようになります。

おわりに

サプライチェーン攻撃は、取引先・委託先経由の侵入、ソフトウェアの改ざん、MSPの悪用など複数の手口があり、1社の被害がサプライチェーン全体に波及します。国内でも全工場停止や個人情報流出といった深刻な事例が発生しており、企業規模を問わず対策が求められる状況です。

経営層による体制整備、委託先との契約見直し、SBOMを活用した納品物の検証、そして経済産業省の評価制度への対応まで、押さえるべきポイントは多岐にわたります。まずは自社のサプライチェーン上の弱点を洗い出すことが出発点になります。

お知らせ

サプライチェーン攻撃への対応では、自社だけでなく、委託先や取引先を含めたシステム全体を見渡しながら、ネットワーク、クラウド、認証、監視など複数の観点で対策を考える必要があります。こうした領域の知識や実務経験は、インフラ・セキュリティ人材としての市場価値にもつながります。今後のキャリア形成や案件選びを考えるうえでも、自身のスキルを整理し、どのような現場で強みを発揮できるかを把握しておくことが重要です。

cyseekではフリーランスのITエンジニア向けの案件をご紹介しています。

案件に関する新着情報は、以下のリンクからご覧いただけます。

参照

- (*1) IPA 独立行政法人 情報処理推進機構 – 情報セキュリティ10大脅威 2026[組織編]~当たり前を確実に、基本の徹底と継続的な見直しで被害の最小化を~

- (*2) IPA 独立行政法人 情報処理推進機構 – 実務者のためのサプライチェーンセキュリティ | デジタル人材の育成 | IPA 独立行政法人 情報処理推進機構

- (*3) IPA 独立行政法人 情報処理推進機構 – 情報セキュリティ10大脅威 2026 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

- (*4) ASCII.jp – ASCII.jp:なぜ工場やインフラ施設はサイバー攻撃の“格好の餌食”なのか? (1/2)

- (*5) IPA 独立行政法人 情報処理推進機構 – 「2024年度 中小企業における情報セキュリティ対策に関する実態調査」報告書について | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

- (*6) トヨタ自動車株式会社 公式企業サイト – 2022年3月 国内工場の稼働について(2/28時点) | コーポレート | グローバルニュースルーム | トヨタ自動車株式会社 公式企業サイト

- (*7) jagat.or.jp – サプライチェーンを含めたセキュリティ強化が重要課題 | JAGAT

- (*8) ヤマハ発動機株式会社 – フィリピン子会社に対する不正アクセスについて – ニュースリリース | ヤマハ発動機株式会社

- (*9) IPA 独立行政法人 情報処理推進機構 – 「ITサプライチェーンにおける情報セキュリティの責任範囲に関する調査」報告書について | アーカイブ | IPA 独立行政法人 情報処理推進機構

- (*10) IPA 独立行政法人 情報処理推進機構 – サイバーセキュリティ経営ガイドライン Ver 3.0実践のためのプラクティス集 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

- (*11) jadma.or.jp – セキュリティ対策について― サイバー攻撃による被害状況を受けて(通販企業向け)|JADMA (公社)日本通信販売協会

- (*12) サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ

- (*13) IPA 独立行政法人 情報処理推進機構 – 「中小企業を含むサプライチェーンにおける情報セキュリティ対策状況等の調査」報告書について | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

関連記事

-

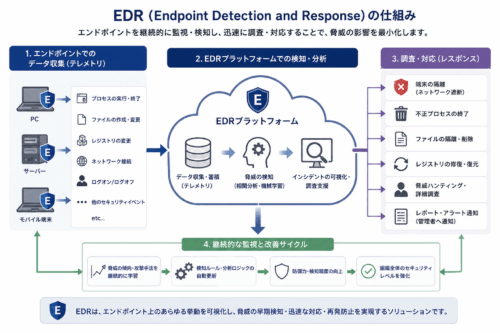

EDRとは?仕組みから導入・運用、EDR回避攻撃への対処まで解説

はじめに ランサムウェア攻撃の被害件数は高水準で推移しており、端末を守る仕組みとしてEDRの導入が広がっています。しかし、EDRを導入していたにもかかわらず攻撃者に回避された事例も報告されるようになりました。EDRの仕組・・・

-

CSIRT(シーサート)とは?構築の進め方と運用体制のつくり方

はじめに CSIRT(シーサート)は、被害発生時に素早く対処できる社内体制の中心となる専門チームです。サイバー攻撃の手口が年々巧妙になるなか、構築の進め方や運用体制のつくり方を具体的に理解しないまま形だけ設置してしまうと・・・

-

サイバー攻撃の新標的!リモートアクセスが狙われる理由とは

はじめに リモートアクセスは、遠隔地や在宅勤務を可能にする重要な仕組みとして、企業や組織で広く利用されています。しかし、社内システムへの接続手段を外部に開放することで、セキュリティリスクも増大します。近年では、不正アクセ・・・

-

企業が知るべきランサムウェア被害の実態と対策とは?

はじめに 企業活動や社会インフラのデジタル化が進む中、組織を標的としたサイバー攻撃が増加しています。特にランサムウェアと呼ばれる身代金要求型マルウェア(悪意のあるソフトウェア)による被害は、深刻な社会問題となっています。・・・

-

フィッシング対策はなぜ失敗する?成功の秘訣とは

はじめに 近年、インターネットの利用拡大に伴い、個人情報や資産を狙うサイバー攻撃が増加しています。特に、偽サイトやフィッシングメールを介した情報詐取は深刻な社会問題となっています。ITエンジニアやコンサルタントにとっても・・・