お役立ちコラム

CSIRT(シーサート)とは?構築の進め方と運用体制のつくり方

はじめに

CSIRT(シーサート)は、被害発生時に素早く対処できる社内体制の中心となる専門チームです。サイバー攻撃の手口が年々巧妙になるなか、構築の進め方や運用体制のつくり方を具体的に理解しないまま形だけ設置してしまうと、いざというときに機能しないリスクがあります。

本記事では、CSIRTの定義から構築手順、そして日々の運用体制をどう設計するかまで順を追って解説します。

CSIRTの定義と役割

インシデントとCSIRTの関係

CSIRT(Computer Security Incident Response Team)とは、コンピューターセキュリティインシデントに対応するチームのことです。ここで言うインシデントとは、不正アクセスやウイルス感染、情報漏えいなど、コンピューターやネットワークの安全を脅かす出来事を指します。CSIRTはこうしたインシデントが起きたとき、被害の把握から封じ込め、復旧までを一貫して担う組織として位置づけられています(参照*1)。

FIRSTのCSIRTサービス・フレームワークでは、CSIRTを「ミッションに応じて、インシデントの防止・検知・処理および対応のためのサービスと、決められたコンスティチュエンシーへのサポートを提供する組織の単位または能力」と定義しています。ここで言うコンスティチュエンシーとは、サービス対象(活動範囲)を指します(参照*2)。

したがってCSIRTは「事故が起きてから動く組織」にとどまらず、事前の防止策や検知の仕組みづくりまでをカバーする点が特徴です。インシデントの発生を前提にしたうえで、被害を最小限に食い止めるための司令塔として機能します。

CSIRTの種類と分類

CSIRTは必ずしも専用の部署として置かれるわけではありません。専任メンバーで構成される部署型のCSIRTもあれば、複数部署のメンバーが他業務と兼務しながらCSIRT機能を担う場合もあります(参照*1)。物理的な組織だけでなく能力(ケイパビリティ)としてCSIRTを実装する選択肢もあります(参照*2)。

どの形態を選ぶかは企業の規模やリソース、既存のIT組織の成熟度によって変わります。自社にとってどの型が現実的かを見極めることが、構築の進める出発点になります。

CSIRT構築が求められる背景

サイバー攻撃の高度化と被害拡大

CSIRTの構築が急がれる理由の一つは、サイバー攻撃による実被害が増え続けていることにあります。警察庁の調査結果によると、企業・団体等におけるランサムウェア被害の報告件数は2022年上期に114件、下期に116件となり、2020年下期から継続して増加傾向にあります(参照*3)。

ランサムウェアとは、データを暗号化して身代金を要求するタイプの攻撃手法です。被害件数が増加しているということは、既存の防御策だけでは攻撃を防ぎきれないことや、インシデント発生後に迅速に対応できる体制の有無が被害規模を左右する状況になっていることを示しています。

経営ガイドラインと法規制の要請

行政のガイドライン等でも、CSIRT整備を促す動きがあります。経済産業省は2016年に公表した「サイバーセキュリティ経営ガイドライン」で、CSIRTの整備を経営層が主導して行うべき事項として取り上げています。さらに一部の省庁は、所管する業界の企業に対しCSIRTを中心としたサイバーセキュリティ対応体制の整備を求めています(参照*1)。

法整備の面でも進展があります。内閣官房の「内閣サイバーセキュリティセンター(NISC)」は令和7年7月1日付で「国家サイバー統括室」へと変わりました(参照*4)。こうした制度面の動きは、企業がCSIRTを「あれば望ましい組織」ではなく「整備すべき組織」として捉える必要があることを示しています。

構築前に決めるべき要件

サービス対象と活動目的の明確化

CSIRTの構築を始める前に最初に定めるべきは、「誰のインシデントに対応するのか」というサービス対象の範囲です。サービス対象者、すなわちCSIRTの活動範囲が誰であるかを明確に定義することが、CSIRTにとって最も重要な出発点であるからです(参照*1)。

対象範囲によって必要な人員やスキルセットは大きく変わります。たとえば、グループ会社全体を守るのか、特定の事業部門だけを対象にするのかで、必要な人員やスキルセットは変わります(参照*5)。対象範囲をあいまいにしたまま進めると、インシデント発生時に「自分たちの管轄かどうか」が判断できず初動が遅れる原因になります。

サービス内容とトリアージ基準の策定

サービス対象を決めたら、次はCSIRTが提供するサービスの内容を選びます。FIRSTのCSIRTサービス・フレームワークには多数のサービスが記載されていますが、すべてを提供することは期待されていません。各チームは、自らのミッションとコンスティチュエンシーをサポートするサービスを選ぶ必要があります(参照*2)。

トリアージとは、インシデントの深刻度に応じて対応の優先順位をつける作業を指します。たとえば個人情報の大量漏えいと社内端末1台のウイルス検知では、投入すべきリソースが異なります。サービス内容を絞り込んだうえでトリアージの基準を事前に定めておくと、限られた人員で最大の効果を発揮できるようになります。

構築の進め方と手順

現状評価からサービス設計まで

CSIRT構築の進め方は、まず自組織の現状を評価することから始まります。活動経験の長いCSIRTが蓄積してきた運用ノウハウをまとめた、JPCERT CCによる「CSIRTのためのハンドブック」では、構築・管理・運用に役立つ参照文書として、どのようなCSIRTであっても共通する課題と、課題に対する考え方を具体的な事例を交えて整理しています(参照*6)。

現状評価では、既存のセキュリティ対策の成熟度、対応可能な人員のスキル、過去に発生したインシデントの種類と頻度などを洗い出します。そのうえでFIRSTのフレームワークが示すように、サービスポートフォリオの選択・拡張・改善を通じてCSIRT運営の確立と改善を進めていくのが基本的な流れです(参照*2)。現状を定量的に把握しないまま理想のサービス設計に飛びつくと、運用開始後にリソース不足で破綻しやすいため、注意が必要です。

体制編成と設備・通信チャネル整備

サービス設計が固まったら、次は人員の配置と、サービス対象との連絡手段を整備します。CSIRTのWebサイトのURL、連絡用メールアドレス、電話番号などの通信チャネルに関する情報をサービス対象に確実に告知することが推奨されています(参照*1)。

通信チャネルとは、インシデント発生時にCSIRTへ情報を届けるための連絡経路のことです。メール1本に頼るのではなく、電話やWebフォームなど複数の経路を用意しておくと、一方が使えなくなった場合でも連絡が途絶えません。告知が不十分だと、従業員がインシデントに気づいても「どこに報告すればよいかわからない」という状態になり、対応の遅れに直結します。体制編成と通信チャネルの整備は、CSIRT構築の進め方のなかでも運用開始直前に抜け漏れが出やすいため、きちんと確認することが必要です。

運用体制の組織モデル

専任型・兼任型・仮想型の比較

CSIRTの運用体制は大きく3つの組織モデルに分けられます。1つ目は専任のメンバーで構成される部署型で、インシデント対応を本務とする人材が常駐する形態です。2つ目は兼任型で、情報システム部門やリスク管理部門など既存部署の担当者がCSIRT業務を兼務します。3つ目は仮想型で、複数部署のメンバーが普段はそれぞれの業務を行いながら、インシデント発生時にチームとして集合する形態です(参照*1)。

専任型は対応速度や専門性の面で有利ですが、人件費の負担が大きくなるため、大企業や重要インフラ事業者に多く見られます。兼任型や仮想型は人的コストを抑えられる一方、メンバーが本務に追われるとCSIRT活動の優先度が下がりやすいという課題があります。自社の規模や予算、インシデント発生頻度を踏まえて、どのモデルが現実的かを検討してみてください。

エスカレーションと権限設計

どの組織モデルを採用しても、インシデント発生時にCSIRTから経営層や関連部署へ情報を引き上げる「エスカレーション」の仕組みが不可欠です。FIRSTのフレームワークによると、適切に配備されたCSIRTには明確な任務、ガバナンスモデル、適合したサービス・フレームワークと技術、そして定義したサービスを提供・評価し継続的に改善するためのプロセスがあります(参照*2)。

ガバナンスモデルとは、誰がどの段階で意思決定を行うかを定めた統治の枠組みです。たとえばCSIRT担当者がシステムの緊急停止を判断できる権限を持つのか、それとも経営層の承認が必要なのかによって、対応速度は大きく変わります。権限が曖昧なまま運用を始めると、深刻なインシデントの最中に承認プロセスが滞り、被害が拡大する恐れがあります。

運用の失敗例と注意点

属人化とナレッジ管理の課題

CSIRTの運用体制でよく起きる問題が、特定の担当者に知識や判断が集中する「属人化」です。属人化が進むと、担当者が異動や退職で抜けた瞬間に対応力が急落します。

対策としては、対応手順書の文書化、インシデント対応ログの一元管理、定期的な引き継ぎ訓練などが考えられます(参照*5)。日々の小さなインシデントの記録を組織のナレッジとして蓄積する仕組みを運用に組み込むことが、長期的にCSIRTを維持するための土台になります。

信頼の輪と外部連携の構築

CSIRTにとって最も大切なのは、サービス対象との「信頼関係」です(参照*1)。

脅威情報の共有において、従来のチェックリストを基にした「コンプライアンス型アプローチ」では昨今の脅威の複雑化やシステムの多様化に追従が困難になるとされており、脅威を分析してよりリアクティブに対応する「脅威ベース型アプローチ」の重要性が指摘されています(参照*7)。外部の同業CSIRTやセキュリティコミュニティとの連携を日頃から構築しておくことで、自社だけでは得られない脅威情報を早期に入手し、対応の精度を高めることができます。

おわりに

CSIRTの構築は、サービス対象の定義から組織モデルの選択、通信チャネルの整備、そして属人化を防ぐナレッジ管理まで、多岐にわたる検討事項を一つずつ積み上げていく作業です。構築の進め方に唯一の正解はなく、自社の規模・リソース・リスク特性に合わせた運用体制を設計することが求められます。

形だけのCSIRTに終わらせないために、まずは本記事で紹介した要件定義や組織モデルの比較を参考に、自組織の現状を評価するところから始めてみてください。

お知らせ

CSIRTの役割や運用体制を理解することは、セキュリティ領域の現場で求められる業務内容やスキルセットを具体的に知ることにもつながります。今後、インシデント対応やセキュリティ運用に関わるキャリアを検討するなら、実務で何が求められるのかを整理したうえで、案件情報もあわせて確認していくことが重要です。

cyseekではフリーランスのITエンジニア向けの案件をご紹介しています。

案件に関する新着情報は、以下のリンクからご覧いただけます。

参照

- (*1) CSIRT ガイド

- (*2) Computer Security Incident Response Team (CSIRT) Services Framework Version 2.1.0

- (*3) 情報セキュリティ白書 2023

- (*4) 「金融分野におけるサイバーセキュリティに関するガイドライン」の一部改正について

- (*5) IPA 独立行政法人 情報処理推進機構 – サイバーセキュリティ経営ガイドライン Ver 3.0実践のためのプラクティス集

- (*6) JPCERT/CC–コンピューターセキュリティインシデント対応チーム (CSIRT) のためのハンドブック

- (*7) IPA 独立行政法人 情報処理推進機構 – 脅威インテリジェンス導入・運用ガイドライン

関連記事

-

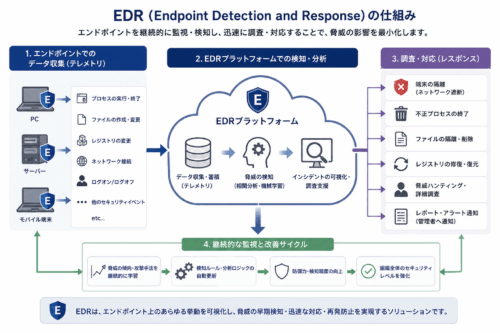

EDRとは?仕組みから導入・運用、EDR回避攻撃への対処まで解説

はじめに ランサムウェア攻撃の被害件数は高水準で推移しており、端末を守る仕組みとしてEDRの導入が広がっています。しかし、EDRを導入していたにもかかわらず攻撃者に回避された事例も報告されるようになりました。EDRの仕組・・・

-

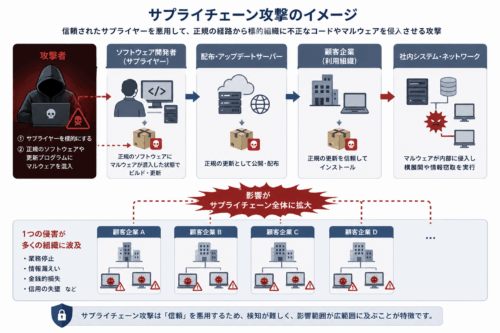

サプライチェーン攻撃とは?手口・国内事例と企業が取るべき対策

はじめに 自社のセキュリティだけを固めたとしても、取引先や委託先の弱点を突かれれば被害は防げません。サプライチェーン攻撃は、こうした企業間の「つながり」を逆手に取る手口であり、対策が不十分な1社の被害がグループ全体へ連鎖・・・

-

サイバー攻撃の新標的!リモートアクセスが狙われる理由とは

はじめに リモートアクセスは、遠隔地や在宅勤務を可能にする重要な仕組みとして、企業や組織で広く利用されています。しかし、社内システムへの接続手段を外部に開放することで、セキュリティリスクも増大します。近年では、不正アクセ・・・

-

企業が知るべきランサムウェア被害の実態と対策とは?

はじめに 企業活動や社会インフラのデジタル化が進む中、組織を標的としたサイバー攻撃が増加しています。特にランサムウェアと呼ばれる身代金要求型マルウェア(悪意のあるソフトウェア)による被害は、深刻な社会問題となっています。・・・

-

フィッシング対策はなぜ失敗する?成功の秘訣とは

はじめに 近年、インターネットの利用拡大に伴い、個人情報や資産を狙うサイバー攻撃が増加しています。特に、偽サイトやフィッシングメールを介した情報詐取は深刻な社会問題となっています。ITエンジニアやコンサルタントにとっても・・・