お役立ちコラム

EDRとは?仕組みから導入・運用、EDR回避攻撃への対処まで解説

はじめに

ランサムウェア攻撃の被害件数は高水準で推移しており、端末を守る仕組みとしてEDRの導入が広がっています。しかし、EDRを導入していたにもかかわらず攻撃者に回避された事例も報告されるようになりました。EDRの仕組みを正しく理解し、導入後の運用まで一貫して設計しなければ、投資に見合った防御効果を得ることは難しくなります。

本記事では、EDRの仕組みがどのように機能するか、導入時や運用時にどのような点を押さえるべきかを、基本的な検知の流れから導入要件の整理、日常の運用で欠かせないチューニングや脅威ハンティング、さらにEDR回避攻撃への具体的な対処まで、順を追って解説します。

EDRの定義と背景

EDRとは何か

EDR(Endpoint Detection and Response)とは、パソコンやサーバーなどの端末上で発生する不審な動きを検知し、対処するためのセキュリティ製品です。従来のウイルス対策ソフトは、既知のマルウェア(悪意あるプログラム)のパターンとファイルを照合して検知する方式が中心でした。EDRはこれに加え、端末で起きている操作やプロセスの挙動をリアルタイムに記録・分析し、未知の脅威やファイルを使わない攻撃にも対応できる点が特徴です。

ファイルレスマルウェアや難読化された攻撃コードの増加により、ファイル単体のスキャンだけではホスト上の不審な活動の検知が難しくなっています(参照*1)。こうした状況に対し、EDRは端末内部の動きそのものを監視することで、パターンとの照合だけでは見つけられない攻撃を捕捉する役割を担います。

EDRが求められる脅威環境

EDRの導入が急がれる背景には、ランサムウェア被害の高止まりがあります。警視庁の公表によると、令和7年のランサムウェア被害報告件数は226件にのぼり、令和4年以降も依然として高水準で推移しています。犯行手口としては「二重恐喝」と呼ばれる、データの暗号化と情報公開の脅迫を組み合わせた方式が大半を占めています(参照*2)。

国内のランサムウェア被害公表件数も増え続けています。2025年上半期だけで50件の被害公表が確認されており、これは過去最多だった2024年下半期に次いで過去2番目に多い件数です(参照*3)。さらに、IPAが公表した「情報セキュリティ10大脅威 2026」では、「ランサム攻撃による被害」が11年連続で選出され1位となりました(参照*4)。こうした脅威環境を踏まえると、端末レベルで攻撃の兆候を捉え、素早く封じ込めるEDRの仕組みが欠かせない状況にあるといえます。

EDRの仕組みと検知の流れ

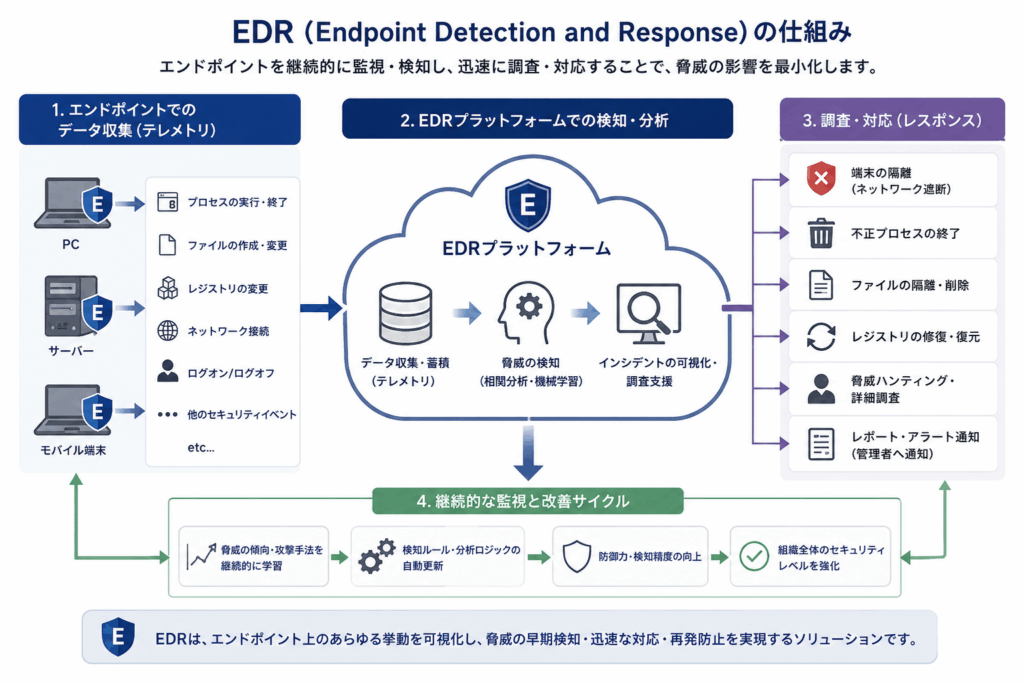

テレメトリ収集と振る舞い分析

EDRの仕組みの中心は、端末から収集する「テレメトリ」と呼ばれる動作記録です。テレメトリとは、ファイルの作成・変更、プロセスの起動や終了、レジストリの書き換え、ネットワーク通信など、端末上で起きるあらゆる操作を時系列で記録したデータを指します。EDRはこのテレメトリをリアルタイムに収集し、正常な振る舞いとの差異を分析して脅威の兆候を検知します。

具体的な監視対象として、ETW(Event Tracing for Windows)によるイベント監視とメモリスキャンを組み合わせた手法があります。たとえば、ファイル操作、プロセス生成、レジストリ変更、ネットワーク通信、PowerShell実行、WMI操作などを一括して監視する手法です(参照*1)。ファイルレスマルウェアのようにディスク上に痕跡を残さない攻撃でも、メモリ上の振る舞いを捕捉できるため、従来のファイルスキャンでは見落とされていた攻撃の検知が可能になります。

EDRでは、SigmaやYARAといった汎用的な検知ルールを直接活用しづらい場合がある点にも注意が必要です。セキュリティコミュニティではこれらのルールが積極的に作成・公開されているものの、既存のエンドポイント製品では独自の検知エンジンを使っている都合から直接活用しづらい状況も指摘されています(参照*1)。EDRの仕組みを評価する際は、製品固有の検知エンジンと汎用ルールとの互換性にも目を向ける必要があります。

アラート・隔離・対処の自動化

テレメトリ分析によって脅威と判定された挙動には、アラート通知、端末の隔離、プロセスの強制停止といった対処が実行されます。多くのEDR製品では、あらかじめ定義されたルールに基づきこれらの対処を自動で行う機能を備えています。たとえばランサムウェアがファイルを暗号化し始めた段階で自動的に端末をネットワークから切り離し、被害拡大を食い止めるといった運用が代表的です。

ランサムウェア対策の観点でも、EDRと実行制御の組み合わせが推奨されています。米国のCISA(サイバーセキュリティ・インフラストラクチャセキュリティ庁)はランサムウェア対策ガイドの中で、すべての資産にアプリケーション許可リストやEDRを導入し、未許可のソフトウェアをすべてブロックするよう推奨しています(参照*5)。IPAも「セキュリティソフトの利用」を情報セキュリティ対策の基本として掲げ、攻撃を検知してブロックすることを対策の目的に位置づけています(参照*6)。自動化された検知・対処の仕組みがあっても、最終的には運用担当者がアラート内容を精査し、誤検知の調整や追加対処を判断する工程が不可欠です。

EDR導入の進め方と選定基準

導入前に整理すべき要件

EDRの導入では、まず資産の棚卸しから始める必要があります。CISAはランサムウェア対策ガイドの中で、組織が包括的な資産管理の手法を持つことを求め、ソフトウェアやデータなどの論理資産とハードウェアなどの物理資産を把握し、健全性や安全性・収益に最も影響する重要データやシステムとその依存関係を理解すべきだとしています(参照*5)。端末の数と種類、OSの構成、クラウド環境の有無などを洗い出すことで、EDRの導入範囲とライセンス規模が見えてきます。

また、運用体制を自社だけで構築できるのか、それとも外部に委託しなければならないのか、導入前に見極める必要があります。EDRは「導入して終わり」ではなく、運用サポートを含めた体制設計が前提になります。

製品比較の判断軸

EDR製品を比較する際にまず確認したいのは、タンパープロテクション(改ざん防止)の実装状況です。タンパープロテクションとは、攻撃者がEDRそのものを無効化する操作を防ぐための保護機能を指します。社内外を問わず全アクセスを信頼しないことを前提にしたゼロトラストモデルが、改ざん対策の土台とされています。具体的には、最小権限の原則に従ったアクセス制御の設定や、信頼されないユーザーとデバイスを隔離する条件付きアクセスポリシーの構成が推奨されています(参照*7)。

加えて、対応OSの範囲もEDR製品選定の判断軸になります。macOS向けのタンパープロテクションが一般提供されるなど、Windows以外のプラットフォームへの対応が進んでいます(参照*8)。自社で使用しているOSすべてにEDRの保護が行き届くか、導入前に確認しておくことが欠かせません。

EDR運用の実務ポイント

アラート対応と脅威ハンティング

EDRの運用で日常的に発生するタスクの筆頭がアラート対応です。EDRが検知した不審な振る舞いはアラートとして通知されますが、すべてが実際の攻撃とは限りません。正常な業務操作を攻撃と誤って判定する「偽陽性」も含まれるため、運用担当者はアラートの内容を精査し、対処の要否を判断する必要があります。CISAはランサムウェア対策ガイドの中で、EDRを含む既存の検知・防御システムとそのログを調査し、攻撃の初期段階に関与した可能性のある前段階のマルウェアの証拠を探すことを推奨しています(参照*5)。

アラートへの受動的な対応だけでは検知できない脅威も存在します。こうした脅威に対して、能動的に探索する手法が「脅威ハンティング」です。たとえば、仮説にもとづいて組織内のログや端末の挙動を横断的に調査し、既存の監視では見逃される不審な痕跡を能動的に見つけ出す活動が脅威ハンティングとなります(参照*9)。EDRの運用においては、アラート対応と脅威ハンティングの両輪を回すことが実務上求められます。

ログ保持・チューニングの継続

EDRの運用で見落とされがちなのが、ログの保持期間とチューニングの継続です。EDRが収集するテレメトリは膨大なデータ量になりますが、インシデント発生時に過去の挙動をさかのぼって調査するためには一定期間のログを保持しておく必要があります。ログの保持期間が短いと、攻撃者が長期間潜伏していた場合に初期侵入の痕跡をたどれなくなります(参照*10)。

チューニングとは、EDRの検知ルールやアラートの閾値を自社の環境に合わせて調整する作業です。導入直後のEDRは既定のルールで稼働するため、業務固有のソフトウェアやスクリプトを脅威として誤検知するケースが多く発生します。偽陽性が多すぎると運用担当者がアラート疲れを起こし、本当に危険なアラートを見逃すリスクが高まります。EDRの運用では、自社環境での正常な挙動を除外リストに登録しつつ、新たな攻撃パターンに対応するルール追加を継続的に行う必要があります。(参照*1)。

EDR回避攻撃の手口と対処

主な回避テクニックの類型

EDRを導入していても、攻撃者がEDR自体を無力化しようとする手口は複数存在します。こうした手口を「防御の妨害」といいます。攻撃者は、ファイアウォールやウイルス対策ソフトといった予防的な防御だけでなく、活動の監査や不正行為の特定に使われる検知機能そのものを改ざん・無効化する手法を用います(参照*11)。

代表的な回避テクニックの一つが「セーフモードブート」です。Windowsのセーフモードは限られたドライバーとサービスのみで起動するため、EDRを含むサードパーティ製セキュリティソフトウェアが起動しない場合があります(参照*11)。セーフモードブート以外にも、ウイルス対策の除外設定を不正に変更してマルウェアを検知対象から外す手口が確認されており、攻撃者は複数の回避テクニックを組み合わせてEDRの仕組みをすり抜けようとします。

タンパープロテクションと多層防御

EDR回避攻撃への対処として中心となるのがタンパープロテクション(改ざん防止)機能です。この機能は、攻撃者がウイルス対策の除外設定を不正に変更することを防ぎます。具体的な発動条件として、デバイスがIntuneで管理されていること、かつローカル管理者によるポリシー統合の無効化が有効になっていることが挙げられています(参照*7)。条件を満たさない端末ではタンパープロテクションが正しく機能しない可能性があるため、導入時に管理基盤の設定状況を必ず確認する必要があります。

タンパープロテクションだけですべての回避攻撃を防ぐことはできません。macOSを含む複数のプラットフォームにわたって端末のセキュリティ体制を高めることが、組織全体の防御力向上につながるとされています(参照*8)。CISAもEDRとアプリケーション許可リストの併用を推奨しており、EDR単体ではなく、ネットワーク監視やアクセス制御と組み合わせた多層防御の考え方が基本になります(参照*5)。EDRの仕組みを活かすためには、回避攻撃を前提とした防御設計が必要です。

EDR運用における注意点

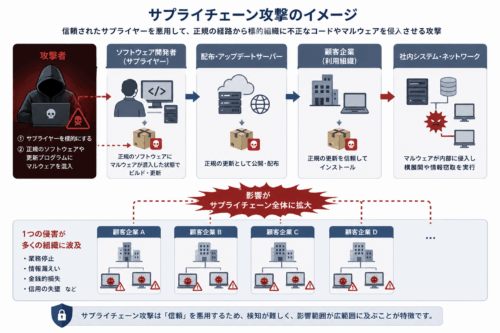

2025年2月に発生した保険代理店事業会社の被害では、委託元の保険会社から受託した業務にかかわる個人情報も漏洩し、20社以上の委託元に影響が及んだと公表されています(参照*12)。自社の被害がサプライチェーン全体に波及するリスクがある以上、EDRの運用体制は自社の防御にとどまらず委託先との連携まで視野に入れるべきです。

中小企業においては、人件費や人手不足を理由にセキュリティ対応を外部の専門業者に任せきりになりがちで、被害発生時に自社で何をすべきか分からないケースが多いとの指摘もあります(参照*13)。EDRの運用を外部に委託する場合でも、アラートが上がった際の社内エスカレーション手順や、インシデント発生時に自社が担う初動対応の範囲をあらかじめ定めておくことが欠かせません。

おわりに

EDRは、端末上の振る舞いを監視して脅威を検知・対処する仕組みであり、ランサムウェア被害が高水準で続く現在の脅威環境において基盤的な防御手段です。しかし、仕組みを理解しないまま導入しただけでは、回避攻撃や認証基盤の不備により効果が発揮されないリスクがあります。

導入前の資産棚卸しと運用体制の設計、導入後のチューニングと脅威ハンティングの継続、そしてタンパープロテクションを含む多層防御の実装が、EDRの投資効果を左右するポイントです。自社の環境と運用リソースに照らして、これらの要素を一つずつ確認することから始めましょう。

お知らせ

EDRは、製品を導入するだけで十分ではなく、ログ設計、アラートのチューニング、脅威ハンティング、回避攻撃を想定した運用まで含めて実務で問われる領域です。こうした知識と運用観点を押さえておくことは、セキュリティ運用やインフラ領域で自分の強みを整理し、スキルを活かせる案件の幅を見極めるうえでも役立ちます。

cyseekではフリーランスのITエンジニア向けの案件をご紹介しています。

案件に関する新着情報は、以下のリンクからご覧いただけます。

参照

- (*1) JPCERT/CC四半期レポート2025年10月1日~2025年12月31日

- (*2) keishicho.metro.tokyo.lg.jp–マルウェア「ランサムウェア」の脅威と対策(脅威編)警視庁

- (*3) 国内サイバーリスクラウンドアップ2025Midyear

- (*4) IPA 独立行政法人 情報処理推進機構–情報セキュリティ10大脅威 2026 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

- (*5) Cybersecurity and Infrastructure Security Agency CISA – #StopRansomware Guide | CISA

- (*6) 情報セキュリティ10大脅威 2026 [組織編] ~当たり前を確実に、基本の徹底と継続的な見直しで被害の最小化を~

- (*7) Docs – Tamper resiliency with Microsoft Defender for Endpoint – Microsoft Defender for Endpoint | Microsoft Learn

- (*8) TECHCOMMUNITY.MICROSOFT.COM – Microsoft Defender for Endpoint: Tamper protection on macOS

- (*9) IPA 独立行政法人 情報処理推進機構 – 脅威ハンティング実践のすゝめ | デジタル人材の育成 | IPA 独立行政法人 情報処理推進機構

- (*10) CSRC | NIST – SP 800-92 Rev. 1, Cybersecurity Log Management Planning Guide | CSRC

- (*11) attack.mitre.org – Defense Evasion, Tactic TA0005 – Enterprise

- (*12) Trend Micro – 国内サイバーリスクラウンドアップ2025年上半期を公開 | トレンドマイクロ (JP)

- (*13) 日商 Assist Biz – 自社と取引先の情報を守る もう一つの防災「IT-BCP」のススメ 猪俣 敦夫 大阪大学D3センター教授 猪俣敦夫 誌上セミナー|日商 Assist Biz

関連記事

-

サプライチェーン攻撃とは?手口・国内事例と企業が取るべき対策

はじめに 自社のセキュリティだけを固めたとしても、取引先や委託先の弱点を突かれれば被害は防げません。サプライチェーン攻撃は、こうした企業間の「つながり」を逆手に取る手口であり、対策が不十分な1社の被害がグループ全体へ連鎖・・・

-

CSIRT(シーサート)とは?構築の進め方と運用体制のつくり方

はじめに CSIRT(シーサート)は、被害発生時に素早く対処できる社内体制の中心となる専門チームです。サイバー攻撃の手口が年々巧妙になるなか、構築の進め方や運用体制のつくり方を具体的に理解しないまま形だけ設置してしまうと・・・

-

サイバー攻撃の新標的!リモートアクセスが狙われる理由とは

はじめに リモートアクセスは、遠隔地や在宅勤務を可能にする重要な仕組みとして、企業や組織で広く利用されています。しかし、社内システムへの接続手段を外部に開放することで、セキュリティリスクも増大します。近年では、不正アクセ・・・

-

企業が知るべきランサムウェア被害の実態と対策とは?

はじめに 企業活動や社会インフラのデジタル化が進む中、組織を標的としたサイバー攻撃が増加しています。特にランサムウェアと呼ばれる身代金要求型マルウェア(悪意のあるソフトウェア)による被害は、深刻な社会問題となっています。・・・

-

フィッシング対策はなぜ失敗する?成功の秘訣とは

はじめに 近年、インターネットの利用拡大に伴い、個人情報や資産を狙うサイバー攻撃が増加しています。特に、偽サイトやフィッシングメールを介した情報詐取は深刻な社会問題となっています。ITエンジニアやコンサルタントにとっても・・・